Analyse forensique : la recherche de la preuve

Rédigé par Joseph MICACCIA

Aucun commentaire

Classé dans : CyberProtection, Sentinella, CyberSécurité

En cybersécurité, l’analyse forensique est une discipline

essentielle pour répondre efficacement aux incidents, renforcer la

sécurité et assurer la conformité légale. Elle requiert des compétences

techniques approfondies, une méthodologie rigoureuse et une connaissance

des aspects légaux liés à la gestion des preuves numériques.

Chez nous, même les brouteurs (tentatives d'arnaques aux RIB etc.) n'ont aucune chance : nos dossiers de plaintes sont tellement bien documentés que la Justice n'a pas besoin d'investigations supplémentaires ;-)

L’analyse forensique en cybersécurité, également appelée investigation numérique, consiste à examiner des systèmes, des réseaux et des dispositifs pour identifier, préserver, analyser et présenter des preuves numériques liées à des incidents de sécurité, des tentatives d'intrusion, ou des activités malveillantes. Elle joue un rôle crucial dans la détection, la réponse et la prévention des cyberattaques.

Voici une synthèse des clés de l’analyse forensique en cybersécurité :

1. Objectifs de l’analyse forensique :

- Identifier la nature et l’étendue de l’incident

- Déterminer la méthode d’attaque

- Collecter et conserver des preuves numériques de manière légale et fiable

- Soutenir des actions légales ou disciplinaires

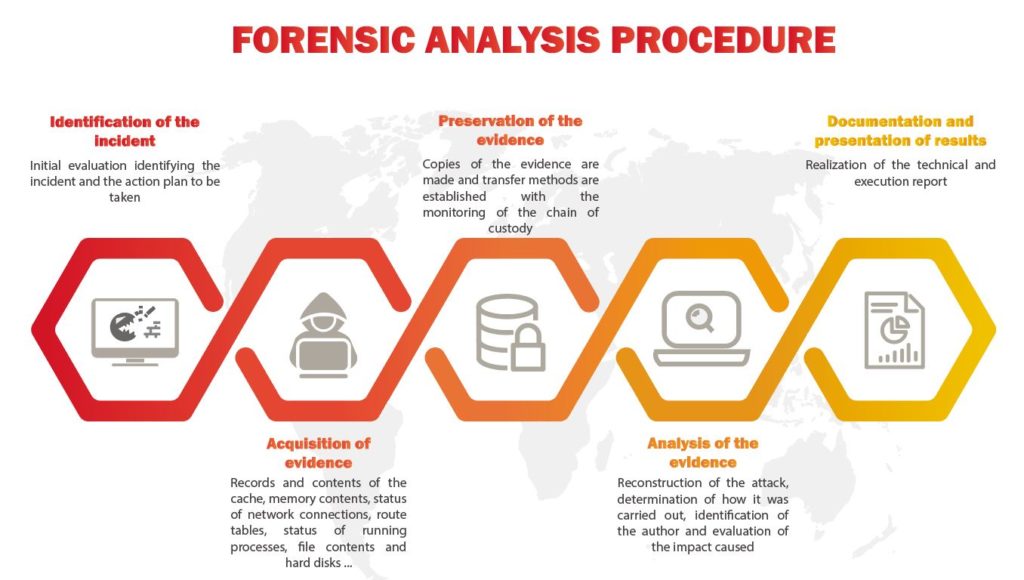

2. Phases de l’analyse forensique :

- Préparation : établir des procédures, outils et environnements sécurisés

- Identification : repérer les systèmes et données potentiellement compromis

- Conservation : préserver la chaîne de garde des preuves pour éviter toute altération

- Examen et Analyse : examiner les données pour découvrir des indicateurs d’intrusion ou d’activité malveillante

- Rapport et Présentation : documenter les constatations pour usage interne ou judiciaire

3. Outils et techniques courants :

- Logiciels d’imagerie disque (FTK Imager, EnCase) pour créer des copies forensiques

- Outils d’analyse de fichiers et de logs (Sentinella, Wireshark, Logstash)

- Analyse de la mémoire vive (RAM) pour détecter des processus en cours ou des artefacts

- Analyse de réseau pour retracer les communications malveillantes

4. Principes fondamentaux :

- Intégrité des preuves : utiliser des hachages pour vérifier que les données n’ont pas été modifiées

- Traçabilité : maintenir une documentation précise de toutes les étapes

- Légalité : respecter les lois et règlements en vigueur lors de la collecte et de l’analyse

5. Défis courants :

- Éviter la contamination ou la modification accidentelle des preuves

- Gérer la volumétrie importante de données

- Analyser des techniques d’obfuscation ou de chiffrement utilisées par les attaquants

6. Applications :

- Investigation d’incidents de malware, ransomwares

- Recherche de fuites de données ou d’attaques internes

- Support à la mise en conformité réglementaire

- Litiges ou enquêtes judiciaires

Sources :